如何进行Linux系统的网络安全扫描和渗透测试

在今天的网络环境中,Linux系统网络安全扫描和渗透测试越来越重要。为了保证系统安全性和稳定性,对系统进行网络安全扫描是必不可少的,同时,渗透测试的目的是发现和纠正系统安全性问题。

本文将介绍如何进行Linux系统的网络安全扫描和渗透测试。我们将使用一些常用的工具和技术,其中包括Nmap和Metasploit等开源工具。

1、Nmap扫描

Nmap是一款常用的网络扫描工具,可以对目标主机进行端口扫描、服务识别等操作。下面是一个简单的命令行示例:

nmap -sS -A -T4 target_ip

其中,-sS代表使用TCP SYN扫描方式,-A代表启用操作系统侦测和服务版本扫描,-T4代表使用高速扫描模式。

2、Metasploit渗透测试

Metasploit是一个开放源代码的渗透测试框架,可以用于测试网络和应用程序的漏洞。下面是一个简单的命令行示例:

msfconsole use exploit/multi/handler set payload payload_name set lhost local_ip set lport local_port exploit

其中,msfconsole代表启动Metasploit控制台,use exploit/multi/handler代表使用多重攻击载荷处理程序,set payload payload_name代表设置攻击载荷的名称,set lhost local_ip和set lport local_port分别代表设置攻击者主机的IP地址和端口号,exploit代表执行攻击。

3、漏洞扫描

除了使用Nmap和Metasploit以外,还可以使用其他漏洞扫描工具进行网络安全测试。下面是一些常用的漏洞扫描工具:

(1)OpenVAS:OpenVAS是一个开源的漏洞扫描器,可以扫描各种操作系统和应用程序的漏洞。

(2)Nexpose:Nexpose是一款商业漏洞扫描工具,可用于扫描各种操作系统、应用程序和网络设备的漏洞。

(3)NESSUS:NESSUS是一款广泛使用的漏洞扫描器,可用于扫描各种操作系统、应用程序和网络设备的漏洞。

4、防火墙设置

Linux系统中内置了IPtables防火墙,可以对入站和出站的网络流量进行过滤和安全控制。下面是一些常用的IPtables防火墙规则:

(1)只允许来自指定IP地址的流量:

iptables -A INPUT -s allowed_ip -j ACCEPT iptables -A INPUT -j DROP

其中,allowed_ip代表允许的IP地址。

(2)只允许指定端口的流量:

iptables -A INPUT -p tcp –dport allowed_port -j ACCEPT iptables -A INPUT -j DROP

其中,allowed_port代表允许的端口。

(3)只允许指定协议的流量:

iptables -A INPUT -p allowed_protocol -j ACCEPT iptables -A INPUT -j DROP

其中,allowed_protocol代表允许的协议。

总结

本文介绍了如何进行Linux系统的网络安全扫描和渗透测试。我们使用了一些常用的工具和技术,包括Nmap和Metasploit等开源工具。同时,我们还讨论了一些IPtables防火墙规则,用于保证系统的安全性和稳定性。

以上是如何进行Linux系统的网络安全扫描和渗透测试的详细内容。更多信息请关注PHP中文网其他相关文章!

热AI工具

Undresser.AI Undress

人工智能驱动的应用程序,用于创建逼真的裸体照片

AI Clothes Remover

用于从照片中去除衣服的在线人工智能工具。

Undress AI Tool

免费脱衣服图片

Clothoff.io

AI脱衣机

AI Hentai Generator

免费生成ai无尽的。

热门文章

热工具

记事本++7.3.1

好用且免费的代码编辑器

SublimeText3汉化版

中文版,非常好用

禅工作室 13.0.1

功能强大的PHP集成开发环境

Dreamweaver CS6

视觉化网页开发工具

SublimeText3 Mac版

神级代码编辑软件(SublimeText3)

热门话题

在 Linux 下使用任务管理器

Aug 15, 2024 am 07:30 AM

在 Linux 下使用任务管理器

Aug 15, 2024 am 07:30 AM

有很多Linux初学者经常问起的问题,“Linux有任务管理器吗?”,“怎样在Linux上打开任务管理器呢?”来自Windows的用户都知道任务管理器非常有用。你可以在Windows中按下Ctrl+Alt+Del打开任务管理器。这个任务管理器向你展示了所有的正在运行的进程和它们消耗的内存,你可以从任务管理器程序中选择并杀死一个进程。当你刚使用Linux的时候,你也会寻找一个在Linux相当于任务管理器的一个东西。一个Linux使用专家更喜欢使用命令行的方式查找进程和消耗的内存等等,但是你不用必须

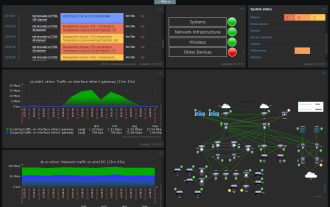

解决Zabbix中文监控服务器图形图表显示乱码

Jul 31, 2024 pm 02:10 PM

解决Zabbix中文监控服务器图形图表显示乱码

Jul 31, 2024 pm 02:10 PM

zabbix对中文的支持不是很好,但为了管理方面有时候我们还是会选择中文,在zabbix监控的web界面,图形图标下面的中文会显示一个个小方块,这样是不正确的,需要下载字体。例如“微软雅黑”,“微软雅黑.ttf”命名为“msyh.ttf”,将下载的字体上传到/zabbix/fonts/字体下修改/zabbix/include/defines.inc.php文件中的两处define('ZBX_GRAPH_FONT_NAME','DejaVuSans');define('ZBX_FONT_NAME'

7个方法帮你查看Linux用户的注册日期

Aug 24, 2024 am 07:31 AM

7个方法帮你查看Linux用户的注册日期

Aug 24, 2024 am 07:31 AM

你知道吗,如何在Linux系统上查看帐户的创建日期?如果知道,那么有些什么办法。你成功了么?如果是的话,该怎么做?基本上Linux系统不会跟踪这些信息,因此,获取这些信息的替代方法是什么?你可能会问为什么我要查看这个?是的,在某些情况下,你可能需要查看这些信息,那时就会对你会有帮助。可以使用以下7种方法进行验证。使用/var/log/secure使用aureport工具使用.bash_logout使用chage命令使用useradd命令使用passwd命令使用last命令方式1:使用/var/l

5分钟教你添加字体到Fedora

Jul 23, 2024 am 09:45 AM

5分钟教你添加字体到Fedora

Jul 23, 2024 am 09:45 AM

全系统安装如果你在系统范围内安装字体,那么它可以让所有用户使用。此方式的最佳方法是使用官方软件库中的RPM软件包。开始前打开FedoraWorkstation中的“Software”工具,或者其他使用官方仓库的工具。选择横栏中选择“Add-ons”类别。接着在该类别中选择“Fonts”。你会看到类似于下面截图中的可用字体:当你选择一种字体时,会出现一些细节。根据几种情况,你可能能够预览字体的一些示例文本。点击“Install”按钮将其添加到你的系统。根据系统速度和网络带宽,完成此过程可能需要一些

如果linux系统下WPS缺失字体导致文件乱码该怎么办?

Jul 31, 2024 am 12:41 AM

如果linux系统下WPS缺失字体导致文件乱码该怎么办?

Jul 31, 2024 am 12:41 AM

1、从网上找到wingdings、wingdings2、wingdings3、Webdings、MTExtra这些字体2、进入主文件夹,按Ctrl+h键(显示隐藏文件),查看有没有.fonts文件夹,如果没有就创建一个3、把下载下来的wingdings、wingdings2、wingdings3、Webdings、MTExtra这些字体,复制到主文件夹下的.fonts文件夹里,再去启动wps看看还有没有“系统缺失字体……”提醒对话框,没有就成功了! 注意事项:wingdings、wingdin

Centos 7安装配置NTP网络时间同步服务器

Aug 05, 2024 pm 10:35 PM

Centos 7安装配置NTP网络时间同步服务器

Aug 05, 2024 pm 10:35 PM

实验环境:OS:LinuxCentos7.4x86_641.查看当前服务器时区&列出时区并设置时区(如已是正确时区,请略过):#timedatectl#timedatectllist-timezones#timedatectlset-timezoneAsia/Shanghai2.时间时区概念理解:GMT、UTC、CST、DSTUTC:整个地球分为二十四时区,每个时区都有自己的本地时间,在国际无线电通信场合,为了统一起见,使用一个统一的时间,称为通用协调时(UTC:UniversalTim

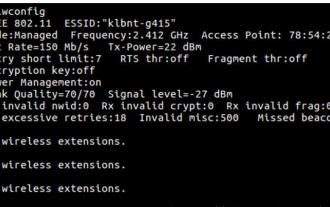

如何使用一根网线让两台ubuntu主机联网

Aug 07, 2024 pm 01:39 PM

如何使用一根网线让两台ubuntu主机联网

Aug 07, 2024 pm 01:39 PM

如何使用一根网线让两台ubuntu主机联网1、准备主机A:ubuntu16.04主机B:ubuntu16.042、主机A有两个网卡,一个接外网,一个与主机B相接。使用命令iwconfig可以查看主机所有网卡。如上图笔者的A主机(笔记本)上的网卡有:wlp2s0:这个是无线网卡。enp1s0:有线网卡,与B主机相连的网卡。其它与我们无关,无需关心。3、配置A的静态IP编辑文件#vim/etc/network/interfaces为接口enp1s0配置静态IP地址,如下图(其中#==========

折腾!在树莓派上运行DOS

Jul 19, 2024 pm 05:23 PM

折腾!在树莓派上运行DOS

Jul 19, 2024 pm 05:23 PM

不同的CPU架构意味着在树莓派上运行DOS并非唾手可得,但其实也没多麻烦。FreeDOS对大家来说也许并不陌生。它是一个完整、免费并且对DOS兼容良好的操作系统,它可以运行一些比较老旧的DOS游戏或者商用软件,也可以开发嵌入式的应用。只要在MS-DOS上能够运行的程序,在FreeDOS上都可以运行。作为FreeDOS的发起者和项目协调人员,很多用户会把我作为内行人士进行发问。而我最常被问到的问题是:“FreeDOS可以在树莓派上运行吗?”这个问题并不令人意外。毕竟Linux在树莓派上能够很好地运