在MySQL中使用init-connect与binlog来实现用户操作追踪记录_MySQL

前言:

测试环境莫名其妙有几条重要数据被删除了,由于在binlog里面只看到是公用账号删除的,无法查询是那个谁在那个时间段登录的,就考虑怎么记录每一个MYSQL账号的登录信息,在MYSQL中,每个连接都会先执行init-connect,进行连接的初始化,我们可以在这里获取用户的登录名称和thread的ID值。然后配合binlog,就可以追踪到每个操作语句的操作时间,操作人等。实现审计。

1,在mysql服务器db中建立单独的记录访问信息的库

set names utf8;

create databaseaccess_log;

CREATE TABLE`access_log`

(

`id`int(11) NOT NULL AUTO_INCREMENT,

`thread_id` int(11) DEFAULT NULL, -- 线程ID,这个值很重要

`log_time`timestamp NOT NULL DEF AULT CURRENT_TIMESTAMP ON UPDATE CURRENT_TIMESTAMP, -- 登录时间

`localname` varchar(30) DEFAULT NULL, -- 登录名称

`matchname` varchar(30) DEFAULT NULL, -- 登录用户

PRIMARYKEY (`id`)

) ENGINE=InnoDBAUTO_INCREMENT=1 DEFAULT CHARSET=utf8 comment '录入用户登录信息';

2,在配置文件中配置init-connect参数。登录时插入日志表。如果这个参数是个错误的SQL语句,登录就会失败。

vim/usr/local/mysql/my.cnf

init-connect='INSERTINTO access_log.access_logVALUES(NULL,CONNECTION_ID(),NOW(),USER(),CURRENT_USER());'

然后重启数据库

3,创建普通用户,不能有super权限,而且用户必须有对access_log库的access_log表的insert权限,否则会登录失败。

给登录用户赋予insert权限,但是不赋予access_log的insert、select权限,

GRANTINSERT,DELETE,UPDATE,SELECT ON test.* TO audit_user@'%' IDENTIFIED BY'cacti_user1603';

mysql> GRANTCREATE,DROP,ALTER,INSERT,DELETE,UPDATE,SELECT ON test.* TO audit_user@'%'IDENTIFIED BY 'cacti_user1603';

Query OK, 0 rowsaffected (0.00 sec)

mysql> exit

然后去用新的audit_user登录操作

[root@db_server~]# /usr/local/mysql/bin/mysql -uaudit_user -p -S/usr/local/mysql/mysql.sock

Enter password:

Welcome to theMySQL monitor. Commands end with ; or \g.

Your MySQL connectionid is 25

Server version:5.6.12-log

Copyright (c)2000, 2013, Oracle and/or its affiliates. All rights reserved.

Oracle is aregistered trademark of Oracle Corporation and/or its

affiliates. Othernames may be trademarks of their respective

owners.

Type 'help;' or'\h' for help. Type '\c' to clear the current input statement.

mysql> lect *from access_log.access_log;

ERROR 2006(HY000): MySQL server has gone away

No connection.Trying to reconnect...

Connection id: 26

Current database:*** NONE ***

ERROR 1184(08S01): Aborted connection 26 to db: 'unconnected' user: 'audit_user' host:'localhost' (init_connect command failed)

mysql>

看到报错信息 (init_connect command failed),再去错误日志error log验证一下:

tail -fn 5/usr/local/mysql/mysqld.log

2014-07-28 16:03:3123743 [Warning] Aborted connection 25 to db: 'unconnected' user: 'audit_user'host: 'localhost' (init_connect command failed)

2014-07-2816:03:31 23743 [Warning] INSERT command denied to user ''@'localhost' for table'access_log'

2014-07-2816:04:04 23743 [Warning] Aborted connection 26 to db: 'unconnected' user:'audit_user' host: 'localhost' (init_connect command failed)

2014-07-2816:04:04 23743 [Warning] INSERT command denied to user ''@'localhost' for table'access_log'

看到必须要有对access_log库的access_log表的insert权限才行。

4,赋予用户access_log的insert、select权限,然后重新赋予权限:

GRANTSELECT,INSERT ON access_log.* TO audit_user@'%';

mysql>

mysql> GRANTSELECT,INSERT ON access_log.* TO audit_user@'%';

Query OK, 0 rowsaffected (0.00 sec)

mysql> exit

Bye

再登录,报错如下:

[root@db_server~]# /usr/local/mysql/bin/mysql -uaudit_user -p -S/usr/local/mysql/mysql.sock

Enter password:

ERROR 1045(28000): Access denied for user 'audit_user'@'localhost' (using password: YES)

[root@db_server~]#

去查看error日志:

2014-07-2816:15:29 23743 [Warning] INSERT command denied to user ''@'localhost' for table'access_log'

2014-07-2816:15:41 23743 [Warning] Aborted connection 37 to db: 'unconnected' user:'audit_user' host: 'localhost' (init_connect command failed)

2014-07-2816:15:41 23743 [Warning] INSERT command denied to user ''@'localhost' for table'access_log'

2014-07-2816:15:50 23743 [Warning] Aborted connection 38 to db: 'unconnected' user:'audit_user' host: 'localhost' (init_connect command failed)

2014-07-2816:15:50 23743 [Warning] INSERT command denied to user ''@'localhost' for table'access_log'

需要用root用户登录进去,清空掉用户为''的用户记录。

mysql>select user,host,password from mysql.user;

+----------------+-----------+-------------------------------------------+

| user | host | password |

+----------------+-----------+-------------------------------------------+

| root | localhost | |

| root | db_server | |

| root | 127.0.0.1 | |

| root | ::1 | |

| | localhost | |

| | db_server | |

| cacti_user | % |*EB9E3195E443D577879101A35EF64A701B35F949 |

| cacti_user | 1 |*D5FF9B53A78232DA13D3643965A5961449B387DB |

| cacti_user | 2 | *D5FF9B53A78232DA13D3643965A5961449B387DB|

| test_user | 192.% |*8A447777509932F0ED07ADB033562027D95A0F17 |

| test_user | 1 |*8A447777509932F0ED07ADB033562027D95A0F17 |

| weakpwd_user_1| 10.% | *6BB4837EB74329105EE4568DDA7DC67ED2CA2AD9 |

| weakpwd_user_2| 10.% | *B1461C9C68AFA1129A5F968C343636192A084ADB |

| weakpwd_user_3| 10.% | *DCB7DF5FFC82C441503300FFF165257BC551A598 |

| audit_user | % |*AEAB1915B137FAFDE9B949D67A9A42DDB68DD8A2 |

+----------------+-----------+-------------------------------------------+

15 rows in set(0.00 sec)

mysql> dropuser ''@'localhost';

Query OK, 0 rowsaffected (0.00 sec)

mysql> dropuser ''@'db_server';

Query OK, 0 rowsaffected (0.00 sec)

mysql>

再用已经分配了access_log表的Insert权限的audit_user登录

mysql> select* from access_log.access_log;

+----+-----------+---------------------+---------------------------+--------------+

| id | thread_id| log_time | localname | matchname |

+----+-----------+---------------------+---------------------------+--------------+

| 4 | 41 | 2014-07-28 16:19:37 | audit_user@localhost | audit_user@% |

| 5 | 42 | 2014-07-28 16:20:32 | audit_user@localhost | audit_user@% |

| 6 | 45 | 2014-07-28 16:21:11 | audit_user@localhost | audit_user@% |

+----+-----------+---------------------+---------------------------+--------------+

6 rows in set(0.00 sec)

mysql> showfull processlist;

+----+------------+-----------+------+---------+------+-------+-----------------------+

| Id | User | Host | db | Command | Time |State | Info |

+----+------------+-----------+------+---------+------+-------+-----------------------+

| 45 | audit_user| localhost | NULL | Query | 0 | init | show fullprocesslist |

+----+------------+-----------+------+---------+------+-------+-----------------------+

1 row in set(0.00 sec)

mysql>

5,再用另外一个用户登录建表,录入测试数据。

建表录入数据记录

mysql> usetest;

Database changed

mysql> createtable t1 select 1 as a, 'wa' as b;

Query OK, 1 rowaffected (0.01 sec)

Records: 1 Duplicates: 0 Warnings: 0

查看跟踪用户行为记录。

mysql> select* from access_log.access_log;

+----+-----------+---------------------+---------------------------+--------------+

| id | thread_id| log_time | localname | matchname |

+----+-----------+---------------------+---------------------------+--------------+

| 4 | 41 | 2014-07-28 16:19:37 | audit_user@localhost | audit_user@% |

| 5 | 42 | 2014-07-28 16:20:32 | audit_user@localhost | audit_user@% |

| 6 | 45 | 2014-07-28 16:21:11 | audit_user@localhost | audit_user@% |

| 7 | 48 | 2014-07-28 16:30:42 | audit_user@192.168.3.62 | audit_user@% |

| 8 | 50 | 2014-07-28 16:46:11 | audit_user@192.168.3.62 | audit_user@% |

+----+-----------+---------------------+---------------------------+--------------+

8 rows in set(0.00 sec)

去mysqldb服务器上查看binlog 内容,解析完后,没有insert语句,怎么回事,去看my.cnf

#binlog-ignore-db=mysql # No sync databases

#binlog-ignore-db=test # No sync databases

#binlog-ignore-db=information_schema # No sync databases

#binlog-ignore-db=performance_schema

原来是对test库有binlog过滤设置,全部注释掉。重启mysql库,重新来一遍,可以在看到binlog

在MySQL客户端上重新执行。

mysql> usetest;

Database changed

mysql> insertinto test.t1 select 5,'t5';

Query OK, 1 rowaffected (0.00 sec)

Records: 1 Duplicates: 0 Warnings: 0

mysql> select* from access_log.access_log;

+----+-----------+---------------------+---------------------------+--------------+

| id | thread_id| log_time | localname | matchname |

+----+-----------+---------------------+---------------------------+--------------+

| 1 | 17 | 2014-07-28 15:41:04 | cacti_user@192.168.171.71| cacti_user@% |

| 2 | 18 | 2014-07-28 15:41:05 | cacti_user@192.168.171.71| cacti_user@% |

| 3 | 19 | 2014-07-28 15:41:05 | cacti_user@192.168.171.71| cacti_user@% |

| 4 | 41 | 2014-07-28 16:19:37 | audit_user@localhost | audit_user@% |

| 5 | 42 | 2014-07-28 16:20:32 | audit_user@localhost | audit_user@% |

| 6 | 45 | 2014-07-28 16:21:11 | audit_user@localhost | audit_user@% |

| 7 | 48 | 2014-07-28 16:30:42 | audit_user@192.168.3.62 | audit_user@% |

| 8 | 50 | 2014-07-28 16:46:11 | audit_user@192.168.3.62 | audit_user@% |

| 9 | 56 | 2014-07-28 19:32:12 | audit_user@192.168.1.12 | audit_user@% |

| 10 | 1 | 2014-07-28 20:02:56 |audit_user@192.168.3.62 | audit_user@% |

+----+-----------+---------------------+---------------------------+--------------+

10 rows in set(0.00 sec)

看到thread_id为1

6,如何查看何跟踪用户行为记录。

去mysql数据库服务器上查看binlog,应该thread_id=1的binlog记录。

[root@db_serverbinlog]# /usr/local/mysql/bin/mysqlbinlog --base64-output=DECODE-ROWS mysql-bin.000018 -v>3.log

[root@db_serverbinlog]# vim 3.log

# at 1103

#140728 20:12:48server id 72 end_log_pos 1175 CRC32 0xa323c00e Query thread_id=1 exec_time=0 error_code=0

SETTIMESTAMP=1406549568/*!*/;

BEGIN

/*!*/;

# at 1175

#140728 20:12:48server id 72 end_log_pos 1229 CRC32 0xbb8ca914 Table_map: `test`.`t1` mapped to number 72

# at 1229

#140728 20:12:48server id 72 end_log_pos 1272 CRC32 0x8eed1450 Write_rows: table id 72 flags: STMT_END_F

### INSERT INTO `test`.`t1`

### SET

### @1=5

### @2='t5'

# at 1272

#140728 20:12:48server id 72 end_log_pos 1303 CRC32 0x72b26336 Xid = 14

COMMIT/*!*/;

看到thread_id=1,然后,就可以根据thread_id=1来判断执行这条insert命令的来源,还可以在mysql服务器上执行show full processlist;来得到MySQL客户端的请求端口,

mysql> showfull processlist;

+----+------------+-------------------+------+---------+------+-------+-----------------------+

| Id | User | Host |db | Command | Time | State | Info |

+----+------------+-------------------+------+---------+------+-------+-----------------------+

| 1 |audit_user | 192.168.3.62:44657 | test | Sleep | 162 | | NULL |

| 3 | root | localhost | NULL | Query | 0 | init | show full processlist |

+----+------------+-------------------+------+---------+------+-------+-----------------------+

2 rows in set(0.00 sec)

mysql>

看到Id为1的线程,端口是44657。

我们切换回mysql客户端,去查看端口是44657的是什么进程,如下所示:

[tim@db_client~]$ netstat -antlp |grep 44657

(Not allprocesses could be identified, non-owned process info

will not beshown, you would have to be root to see it all.)

tcp 0 0 192.168.3.62:44657 192.168.1.12:3307 ESTABLISHED 6335/mysql

[tim@db_client~]$

获取到该进程的PID,再通过ps -eaf得到该进程所执行的命令,如下所示:

[tim@db_client~]$ ps -eaf|grep 6335

tim 633525497 0 19:59 pts/1 00:00:00 mysql -uaudit_user -p -h192.168.1.12 -P3307

tim 6993 6906 0 20:16 pts/2 00:00:00 grep 6335

[tim@db_client ~]$

最后查到是通过mysql客户端登陆连接的。加入这个6335是某个web工程的,那么,也可以根据ps-eaf命令查询得到web工程的进程信息。

来自:http://blog.itpub.net/26230597/viewspace-1240386/

参考文章地址:http://blog.chinaunix.net/uid-24086995-id-168445.html

热AI工具

Undresser.AI Undress

人工智能驱动的应用程序,用于创建逼真的裸体照片

AI Clothes Remover

用于从照片中去除衣服的在线人工智能工具。

Undress AI Tool

免费脱衣服图片

Clothoff.io

AI脱衣机

AI Hentai Generator

免费生成ai无尽的。

热门文章

热工具

记事本++7.3.1

好用且免费的代码编辑器

SublimeText3汉化版

中文版,非常好用

禅工作室 13.0.1

功能强大的PHP集成开发环境

Dreamweaver CS6

视觉化网页开发工具

SublimeText3 Mac版

神级代码编辑软件(SublimeText3)

如何用小红书号查找用户?能查到手机号吗?

Mar 22, 2024 am 08:40 AM

如何用小红书号查找用户?能查到手机号吗?

Mar 22, 2024 am 08:40 AM

随着社交媒体的迅速发展,小红书已经成为了备受青睐的社交平台之一。用户可以通过创建小红书号来展示个人身份,并与其他用户交流互动。如果你需要查找某个用户的小红书号码,可以按照以下简单步骤进行操作。一、如何用小红书号查找用户?1.打开小红书APP,点击右下角的“发现”按钮,然后选择“笔记”选项。2.在笔记列表中,找到你想查找的用户发布的那篇笔记。点击进入笔记详情页。3.在笔记详情页中,点击用户头像下方的“关注”按钮,即可进入该用户的个人主页。4.在用户个人主页右上角,点击三个点按钮,然后选择“个人信息

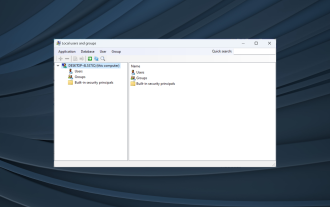

Windows 11 上缺少本地用户和组:如何添加它

Sep 22, 2023 am 08:41 AM

Windows 11 上缺少本地用户和组:如何添加它

Sep 22, 2023 am 08:41 AM

“本地用户和组”实用程序内置于“计算机管理”中,可以从控制台访问,也可以独立访问。但是,一些用户发现Windows11中缺少本地用户和组。对于可以访问它的一些人来说,该消息显示,此管理单元可能不适用于此版本的Windows10。若要管理此计算机的用户帐户,请使用“控制面板”中的“用户帐户”工具。该问题已在上一次迭代Windows10中报告,并且通常是由于用户端的问题或疏忽引起的。为什么Windows11中缺少本地用户和组?您运行的是Windows家庭版,本地用户和组在专业版及更高版本上可用。活动

以超级用户身份登录Ubuntu

Mar 20, 2024 am 10:55 AM

以超级用户身份登录Ubuntu

Mar 20, 2024 am 10:55 AM

在Ubuntu系统中,root用户通常是禁用状态的。要激活root用户,可以使用passwd命令设置密码,然后使用su-命令以root身份登录。根用户是具有系统管理权限且不受限制的用户。他拥有访问和修改文件、用户管理、软件安装和删除,以及系统配置更改等权限。根用户与普通用户有着明显的区别,根用户拥有系统中最高的权限和更广泛的控制权。根用户可以执行重要的系统命令和编辑系统文件,而普通用户则无法做到这一点。在本指南中,我将探讨Ubuntu根用户,如何以根用户身份登录,以及它与普通用户的不同之处。注意

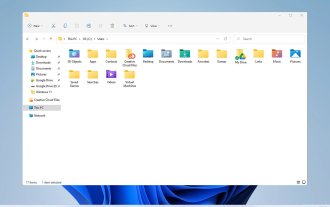

探索Windows 11指南:如何访问旧硬盘驱动器上的用户文件夹

Sep 27, 2023 am 10:17 AM

探索Windows 11指南:如何访问旧硬盘驱动器上的用户文件夹

Sep 27, 2023 am 10:17 AM

由于权限,并不总是可以访问某些文件夹,在今天的指南中,我们将向您展示如何在Windows11上的旧硬盘驱动器上访问用户文件夹。此过程很简单,但可能需要一段时间,有时甚至数小时,具体取决于驱动器的大小,因此请格外耐心并严格按照本指南中的说明进行操作。为什么我无法访问旧硬盘上的用户文件夹?用户文件夹的所有权属于另一台电脑,因此您无法对其进行修改。除了所有权之外,您对该文件夹没有任何权限。如何打开旧硬盘上的用户文件?1.取得文件夹的所有权并更改权限找到旧的用户目录,右键单击它,然后选择属性。导航到“安

什么是 sudo,为什么它如此重要?

Feb 21, 2024 pm 07:01 PM

什么是 sudo,为什么它如此重要?

Feb 21, 2024 pm 07:01 PM

sudo(超级用户执行)是Linux和Unix系统中的一个关键命令,允许普通用户以root权限运行特定命令。sudo的功能主要体现在以下几个方面:提供权限控制:sudo通过授权用户以临时方式获取超级用户权限,从而实现了对系统资源和敏感操作的严格控制。普通用户只能在需要时通过sudo获得临时的特权,而不需要一直以超级用户身份登录。提升安全性:通过使用sudo,可以避免在常规操作中使用root账户。使用root账户进行所有操作可能会导致意外的系统损坏,因为任何错误或不小心的操作都将具有完全的权限。而

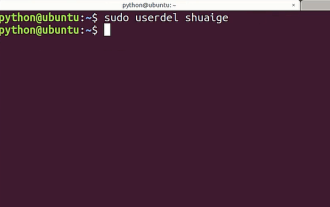

教程:Ubuntu系统如何删除普通用户账户?

Jan 02, 2024 pm 12:34 PM

教程:Ubuntu系统如何删除普通用户账户?

Jan 02, 2024 pm 12:34 PM

Ubuntu系统添加了很多用户,想在不用的用户想要删除,该怎么删除呢?下面我们就来看看详细的教程。1、打开终端命令行,运用userdel命令删除指定的用户,注意要加sudo权限指令,如下图所示2、在删除的时候一定注意是在管理员目录下的,普通的用户是没有这个权限的,如下图所示3、删除指令执行完了以后怎么判断是否真正删除了呢?下面我们运用cat命令打开passwd文件,如下图所示4、我们看到passwd文件中已经没有了所删除的用户信息了,这证明用户已经被删除了,如下图所示5、然后我们进入home文件

Windows 11 KB5031455无法安装,导致某些用户出现其他问题

Nov 01, 2023 am 08:17 AM

Windows 11 KB5031455无法安装,导致某些用户出现其他问题

Nov 01, 2023 am 08:17 AM

Microsoft开始推出作为Windows503145511H22或更高版本的可选更新向公众KB2。这是第一个默认启用Windows11Moment4功能的更新,包括受支持区域中的WindowsCopilot、对“开始”菜单中项目的预览支持、任务栏的取消分组等。此外,它还修复了Windows11的几个错误,包括导致内存泄漏的潜在性能问题。但具有讽刺意味的是,2023年<>月的可选更新对于尝试安装更新的用户甚至已经安装更新的用户来说都是一场灾难。许多用户不会安装此Wi

Linux系统中的用户密码存储机制解析

Mar 20, 2024 pm 04:27 PM

Linux系统中的用户密码存储机制解析

Mar 20, 2024 pm 04:27 PM

Linux系统中的用户密码存储机制解析在Linux系统中,用户密码的存储是非常重要的安全机制之一。本文将解析Linux系统中用户密码的存储机制,包括密码的加密存储、密码的验证过程以及如何安全地管理用户密码。同时,将通过具体的代码示例展示密码存储的实际操作过程。一、密码的加密存储在Linux系统中,用户密码并不是以明文的形式存储在系统中,而是经过加密后保存。L