如何在Linux系统中设置SSH密钥身份验证

SSH(Secure Shell)是一种加密的网络协议,广泛的应用在不安全的网络上安全地运行网络服务。

SSH提供了加密的通信和身份验证的方法,这会让数据传输变得更加安全可靠。

SSH密钥身份验证是一种更安全的身份验证方式,相较于传统的密码身份验证更为推荐。在安全性方面,SSH密钥身份验证提供了更高的保护级别,因为它基于公钥和私钥的加密机制,有效减少了密码被破解的风险。

密码身份验证在很多情况下并不十分安全,因为密码可能会被猜测、被破解,甚至在传输过程中受到中间人攻击的威胁。这强调了采用更加复杂和多层次的安全措施的重要性,以确保用户的身份和数据得到更有效的保护。

而密钥身份验证是通过使用公钥和私钥的组合,这大大增加了安全性。

用户的私钥被保存在本地,而公钥则存储在远程服务器上。这种安排增加了安全性,即使攻击者截获了公钥,也难以反向推导出私钥。这种方法提供了更可靠的身份验证方式。

生成SSH密钥对

首先,需要确保你的Linux系统上已经安装了OpenSSH工具。

大多数Linux发行版通常会预装该工具,如果你的系统没有安装,可以通过包管理器轻松安装。

在Debian/Ubuntu上使用apt安装OpenSSH:

sudo apt update sudo apt install openssh-client openssh-server

在Red Hat/CentOS上使用yum安装OpenSSH:

sudo yum install openssh-clients openssh-server

使用ssh-keygen生成密钥对

一旦安装了OpenSSH,你就可以使用ssh-keygen命令生成SSH密钥对。

命令的基本用法如下:

ssh-keygen -t rsa -b 4096 -C "your_email@example.com"

-t rsa指定密钥类型为 RSA。-b 4096指定密钥长度为 4096 比特,提高安全性。-C "your_email@example.com"添加注释,一般用你的邮箱地址。

生成密钥对后,你可以选择将其存储在默认位置(~/.ssh/ 目录下)或选择其他位置。

生成的密钥对包括两个文件:私钥文件(id_rsa)和公钥文件(id_rsa.pub)。私钥文件存储在本地,而公钥文件则需要被复制到远程服务器上。

私钥是敏感信息,必须妥善保存。公钥则是用于身份验证的公开信息。

密钥的存储和管理

默认情况下,生成的 SSH 密钥对会存储在用户的 ~/.ssh/ 目录下。这个目录包含了两个主要文件:id_rsa(私钥)和 id_rsa.pub(公钥)。这种设置是为了方便用户在使用 SSH 时能够轻松找到和管理密钥。

然而,有时出于安全或组织的考虑,你可能想要将密钥存储在其他位置。这可以通过在生成密钥对时指定存储路径来实现。

例如:

ssh-keygen -t rsa -b 4096 -f /path/to/your/keys/my_key -C "your_email@example.com"

这样会将私钥存储为 /path/to/your/keys/my_key,公钥存储为 /path/to/your/keys/my_key.pub。

SSH 密钥代理是一个可以管理 SSH 私钥的程序,可以在一次登录后将私钥的解密密码缓存起来,以便后续的 SSH 操作无需再次输入密码。

1、启动 SSH 代理:

eval "$(ssh-agent -s)"

2、添加私钥到代理:

ssh-add ~/.ssh/id_rsa

这样,你就不需要每次 SSH 登录都输入私钥密码了,提高了使用的便利性和安全性。

在实际使用中,你可能会有多个密钥对,用于不同的服务器或用途。

为了更好地管理这些密钥对,可以使用 SSH 配置文件或密钥文件的别名。

配置SSH服务器

登录到目标服务器

在你能够使用 SSH 密钥身份验证登录到目标服务器之前,确保目标服务器上已经启用了 SSH 服务。在大多数 Linux 系统中,默认情况下,SSH 服务是启动的。

ssh username@your_server_ip

确保替换 username 为你的用户名,your_server_ip 为目标服务器的 IP 地址。这将尝试使用默认的密码身份验证登录。

手动安装公钥

手动安装公钥是一种基本的方法,它涉及将你的公钥内容添加到目标服务器上的 ~/.ssh/authorized_keys 文件中。

1、将本地公钥内容复制到剪贴板:

cat ~/.ssh/id_rsa.pub

2、在目标服务器上,使用文本编辑器打开 ~/.ssh/authorized_keys 文件:

nano ~/.ssh/authorized_keys

3、将剪贴板上的公钥内容粘贴到文件末尾,并保存文件。

4、回到本地机器,尝试使用密钥身份验证登录:

ssh username@your_server_ip

通过ssh-copy-id简化公钥部署

ssh-copy-id 命令可以简化将本地公钥复制到远程服务器的过程。

这个命令会自动处理将公钥添加到目标服务器的 ~/.ssh/authorized_keys 文件中。

ssh-copy-id username@your_server_ip

确保替换 username 为你的用户名,your_server_ip 为目标服务器的 IP 地址。这个命令将提示你输入用户密码,然后将本地公钥复制到目标服务器上。

通过这两种方法,你可以在目标服务器上配置 SSH 密钥身份验证,提高登录的安全性和便利性。

SSH 配置文件详解

~/.ssh/config 文件的作用和结构

~/.ssh/config 文件是一个用于配置 SSH 客户端行为的配置文件。

它允许你为不同的主机设置自定义的配置选项,从而简化 SSH 连接的管理。

创建 ~/.ssh/config 文件:

touch ~/.ssh/config

编辑 ~/.ssh/config 文件:

nano ~/.ssh/config

使用别名、端口号等配置项简化SSH连接

配置文件中可以包含多个主机条目,每个条目定义了连接到远程主机的配置选项。

以下是一个简单的例子:

Host example HostName your_server_ip User username Port 2222 IdentityFile ~/.ssh/id_rsa

Host:设置别名,用于代替实际的主机名。HostName:远程主机的 IP 地址或域名。User:连接时使用的用户名。Port:SSH 连接的端口号。IdentityFile:指定用于身份验证的私钥文件路径。

实际场景中的示例配置文件

以下是一个更为复杂的 ~/.ssh/config 文件,涵盖了多个主机和配置选项:

Host work HostName work.example.com User alice Port 22 IdentityFile ~/.ssh/work_key Host personal HostName personal.example.org User bob Port 2222 IdentityFile ~/.ssh/personal_key Host github HostName github.com User git IdentityFile ~/.ssh/github_key

这样,你只需要使用别名就能够轻松连接到相应的主机,而不必记住每个主机的详细信息。

限制和加固SSH访问

禁用密码身份验证

禁用密码身份验证是提高 SSH 安全性的重要步骤之一。

这样,用户只能通过密钥身份验证进行访问,而不再依赖弱密码。

在sshd_config中禁用密码身份验证:

1、打开 sshd_config 文件:

sudo nano /etc/ssh/sshd_config

2、找到并修改以下行:

PasswordAuthentication no

3、保存文件并重新启动 SSH 服务:

sudo service ssh restart

使用sshd_config文件设置访问限制

sshd_config 文件包含了用于配置 SSH 服务器的各种选项。

通过适当配置,你可以限制用户访问、定义允许登录的用户、设置登录时的认证方式等。

一些常用的 sshd_config 选项:

AllowUsers:指定允许登录的用户列表。DenyUsers:指定禁止登录的用户列表。AllowGroups:指定允许登录的用户组列表。DenyGroups:指定禁止登录的用户组列表。PermitRootLogin:禁用或限制 root 用户的远程登录。

示例:

AllowUsers alice bob DenyUsers mallory AllowGroups sshusers DenyGroups badusers PermitRootLogin no

以上是如何在Linux系统中设置SSH密钥身份验证的详细内容。更多信息请关注PHP中文网其他相关文章!

热AI工具

Undresser.AI Undress

人工智能驱动的应用程序,用于创建逼真的裸体照片

AI Clothes Remover

用于从照片中去除衣服的在线人工智能工具。

Undress AI Tool

免费脱衣服图片

Clothoff.io

AI脱衣机

Video Face Swap

使用我们完全免费的人工智能换脸工具轻松在任何视频中换脸!

热门文章

热工具

记事本++7.3.1

好用且免费的代码编辑器

SublimeText3汉化版

中文版,非常好用

禅工作室 13.0.1

功能强大的PHP集成开发环境

Dreamweaver CS6

视觉化网页开发工具

SublimeText3 Mac版

神级代码编辑软件(SublimeText3)

热门话题

如何在没有Microsoft帐户的情况下从CMD获取BitLocker恢复密钥

Feb 19, 2024 pm 09:00 PM

如何在没有Microsoft帐户的情况下从CMD获取BitLocker恢复密钥

Feb 19, 2024 pm 09:00 PM

此指南将介绍如何获取BitLocker恢复密钥,以便在必要时恢复访问加密数据。BitLocker是Windows设备的安全功能,用于保护数据免受未经授权的访问。如果您无法通过常规方式访问数据,恢复密钥是一种备用方法。您可以在没有微软账户或通过CMD的情况下获取48位的BitLocker恢复密钥,从而确保您始终能够访问并恢复您的重要数据。如何在没有微软帐号的情况下从CMD获取BitLocker恢复密钥?请按照以下建议获取BitLocker恢复密钥:使用命令提示符单击开始,搜索cmd,然后单击以管理

如何在Safari中禁用隐私浏览身份验证:iOS 17的操作指南

Sep 11, 2023 pm 06:37 PM

如何在Safari中禁用隐私浏览身份验证:iOS 17的操作指南

Sep 11, 2023 pm 06:37 PM

在iOS17中,Apple在其移动操作系统中引入了几项新的隐私和安全功能,其中之一是能够要求对Safari中的隐私浏览选项卡进行二次身份验证。以下是它的工作原理以及如何将其关闭。在运行iOS17或iPadOS17的iPhone或iPad上,如果您在Safari中打开了任何“隐私浏览”选项卡,然后退出会话或应用程序,Apple的浏览器现在需要面容ID/TouchID身份验证或密码才能再次访问它们。换句话说,如果有人在解锁您的iPhone或iPad时拿到了它,他们仍然无法在不知道您的密码的情况下查看

Windows 上的 OpenSSH:安装、配置和使用指南

Mar 08, 2024 am 09:31 AM

Windows 上的 OpenSSH:安装、配置和使用指南

Mar 08, 2024 am 09:31 AM

对于大多数Windows用户来说,远程桌面协议(RDP)一直是远程管理的首选,因为它提供了友好的图形界面。然而,对于那些需要更精细控制的系统管理员来说,SSH更适合他们的需求。通过SSH,管理员可以通过命令行与远程设备进行交互,这样可以让管理工作更加高效。SSH的优势在于其安全性和灵活性,使得管理员能够更方便地进行远程管理和维护工作,尤其是在处理大量设备或进行自动化任务时。因此,尽管RDP在用户友好性方面表现出色,但对于系统管理员来说,SSH的功能和控制力更胜一筹。以前,Windows用户需要借

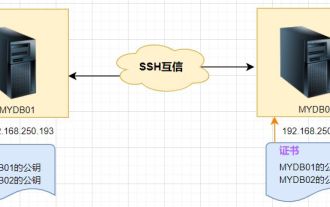

Linux SSH登录互信配置

Feb 19, 2024 pm 07:48 PM

Linux SSH登录互信配置

Feb 19, 2024 pm 07:48 PM

1.做ssh互信的目的1、在做集群的时候是需要SSH互信,它有利于在另一节点方便操作。2、当使用scp远程拷贝操作时,需要输入目标服务器的用户名和密码,这个时候可以做linux服务器之间ssh互信配置,这样在多个linux服务器之间做操作时就可以免密登陆。2.ssh互信配置的原理简而言之,服务器存储目标主机的证书,以便自动完成认证,无需输入密码。3.ssh互信配置步骤1、各节点生成自己的公钥和私钥对。2、将自己的公钥文件发送给对方。3、验证互信配置是否成功。4.配置ssh互信这里以MYDB01和

使用Slim框架中的中间件实现用户身份验证

Jul 29, 2023 am 10:22 AM

使用Slim框架中的中间件实现用户身份验证

Jul 29, 2023 am 10:22 AM

使用Slim框架中的中间件实现用户身份验证随着Web应用程序的发展,用户身份验证成为了一个至关重要的功能。为了保护用户的个人信息和敏感数据,我们需要一种可靠的方法来验证用户的身份。在本文中,我们将介绍如何使用Slim框架的中间件来实现用户身份验证。Slim框架是一个轻量级的PHP框架,它提供了一种简单、快速的方式来构建Web应用程序。其中一个强大的特性是中间

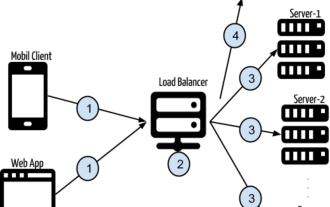

使用Angular和Node进行基于令牌的身份验证

Sep 01, 2023 pm 02:01 PM

使用Angular和Node进行基于令牌的身份验证

Sep 01, 2023 pm 02:01 PM

身份验证是任何Web应用程序中最重要的部分之一。本教程讨论基于令牌的身份验证系统以及它们与传统登录系统的区别。在本教程结束时,您将看到一个用Angular和Node.js编写的完整工作演示。传统身份验证系统在继续基于令牌的身份验证系统之前,让我们先看一下传统的身份验证系统。用户在登录表单中提供用户名和密码,然后点击登录。发出请求后,通过查询数据库在后端验证用户。如果请求有效,则使用从数据库中获取的用户信息创建会话,然后在响应头中返回会话信息,以便将会话ID存储在浏览器中。提供用于访问应用程序中受

CentOS 7.9 安装及centos 7.9 安装ssh

Feb 13, 2024 pm 10:30 PM

CentOS 7.9 安装及centos 7.9 安装ssh

Feb 13, 2024 pm 10:30 PM

在进行服务器搭建或者系统管理时,CentOS7.9是一个非常常用的操作系统版本,本文将为您提供关于CentOS7.9安装以及安装SSH的详细步骤和说明。CentOS7.9是一个免费且开源的Linux操作系统,它是基于RedHatEnterpriseLinux(RHEL)的二进制兼容版本,下面是CentOS7.9安装的步骤:1.您需要下载CentOS7.9的ISO镜像文件,您可以从CentOS官方网站上下载最新的CentOS7.9ISO镜像文件。2.在您的计算机上创建一个新的虚拟机或者物理机,并将

Linux Debian11服务器安装SSH,创建新用户并允许SSH远程登录,及SSH安全登录配置!

Mar 01, 2024 pm 07:16 PM

Linux Debian11服务器安装SSH,创建新用户并允许SSH远程登录,及SSH安全登录配置!

Mar 01, 2024 pm 07:16 PM

在Debian11服务器上安装SSH并创建新用户允许SSH远程登录的步骤如下:步骤1:安装SSH为了安装SSH服务器,您需要以root用户或具有sudo特权的用户身份登录到您的Debian11服务器。在终端中执行以下命令来安装SSH服务器:sudoaptupdatesudoaptinstallopenssh-server步骤2:创建新用户要创建一个新用户,您可以使用adduser命令。将下面的命令替换为您想要的用户名:sudoaddusernew_username系统会提示您设置新用户的密码和其