Outils de développement

Outils de développement

environnement de développement php (intégré)

environnement de développement php (intégré)

Protection de la sécurité du contenu du site Web

Protection de la sécurité du contenu du site Web

Les vulnérabilités qui existent dans le processus de développement d'applications de sites Web sont rarement prises en compte. Ces vulnérabilités sont presque invisibles pour ceux qui ne prêtent pas attention à la conception des codes de sécurité. La plupart des concepteurs, développeurs et responsables de sites Web ont peu de connaissances sur les technologies d'attaque et de défense des sites Web. circonstances normales, pendant l'utilisation, même s'il y a des failles de sécurité, les utilisateurs normaux ne le remarqueront pas.

Les principaux moyens d’attaque consistent à exploiter les attaques de vulnérabilité du serveur Web et les attaques de vulnérabilité des pages Web.

Toutes les ressources de ce site proviennent d'internautes ou sont réimprimées par les principaux sites de téléchargement. Veuillez vérifier vous-même l'intégrité du logiciel ! Toutes les ressources de ce site sont uniquement à titre de référence d'apprentissage. Merci de ne pas les utiliser à des fins commerciales. Sinon, vous serez responsable de toutes les conséquences ! En cas d'infraction, veuillez nous contacter pour la supprimer. Coordonnées : admin@php.cn

Article connexe

Comment commencer avec la politique de sécurité du contenu de votre site Web

Comment commencer avec la politique de sécurité du contenu de votre site Web

17 Feb 2025

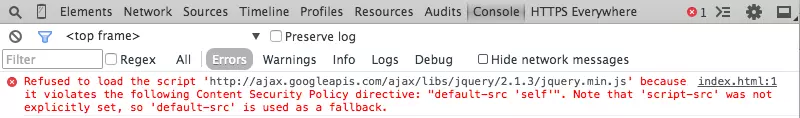

Politique de sécurité du contenu (CSP): un outil de sécurité Web crucial La politique de sécurité du contenu (CSP) est un mécanisme de sécurité Web vital permettant aux développeurs de contrôler les ressources qu'un navigateur est autorisé à charger pour une page donnée. Cette approche de liste blanche

Amélioration de la sécurité Web avec la politique de sécurité du contenu

Amélioration de la sécurité Web avec la politique de sécurité du contenu

20 Feb 2025

Politique de sécurité du contenu (CSP): un guide complet de la sécurité du Web La politique de sécurité du contenu (CSP) est un mécanisme de sécurité crucial de sauvegarde des sites Web contre les attaques d'injection de contenu, principalement des scripts inter-sites (XSS). Cette politique déclarative

Comment penser à la sécurité du site Web en tant qu'administrateur

Comment penser à la sécurité du site Web en tant qu'administrateur

17 Feb 2025

Sécurité du site Web: les points clés que les administrateurs doivent connaître Les webmasters de petites entreprises ou d'organisations, en particulier ceux sans personnel à temps plein et grandes équipes informatiques et réseau, négligent souvent de nombreux principes de sécurité de base de site Web. À l'ère d'aujourd'hui, non seulement des attaques de piratage ciblées existent, mais aussi des attaques de scripts à grande échelle ciblant des cibles aléatoires apparemment sans fin, ce qui est très dangereux. Peu importe à quel point votre site Web est petit ou bas, il peut être une cible. Que vous soyez un développeur de sites Web ou un administrateur, vous ne connaissez peut-être pas certains conseils de sécurité de base du site Web. Si vous êtes un employé en charge de la gestion des sites Web et que vous lisez cet article, certaines considérations de sécurité peuvent sembler difficiles, mais n'oubliez pas que vous pouvez apprendre tout ce que vous devez savoir. Il existe de nombreuses ressources

Entrée du site Web officiel de la pièce GateToken_Qu'est-ce que l'entrée du site Web officiel de la pièce GateToken ?

Entrée du site Web officiel de la pièce GateToken_Qu'est-ce que l'entrée du site Web officiel de la pièce GateToken ?

09 Jan 2025

Adresse GateChain : https://gatechain.io/ ; GT (GateToken) est l'actif natif de la chaîne GateChain et la devise officielle de la plateforme Gate.io. La valeur de GT est étroitement liée au développement de l’écologie Gate.io et GateChain.

Entrée du site Web officiel de la pièce BTC_Qu'est-ce que l'entrée du site Web officiel de la pièce BTC ?

Entrée du site Web officiel de la pièce BTC_Qu'est-ce que l'entrée du site Web officiel de la pièce BTC ?

10 Jan 2025

Entrée du site officiel du BTC : https://bitcoin.org/zh_CN/

Comment réparer le contenu du site Web bloquant la barre de navigation dans Twitter Bootstrap ?

Comment réparer le contenu du site Web bloquant la barre de navigation dans Twitter Bootstrap ?

27 Nov 2024

Barre de navigation bloquant le contenu du site WebCe problème survient lors de l'utilisation de la barre de navigation supérieure de Twitter Bootstrap. Dans un premier temps, les utilisateurs peuvent observer que le contenu est...

Outils chauds Tags

Outils chauds

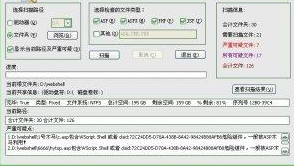

Scanner de chevaux de Troie Web malveillants sur site Web (WebshellScanner)

Scanner de chevaux de Troie Web malveillants sur site Web (WebshellScanner)

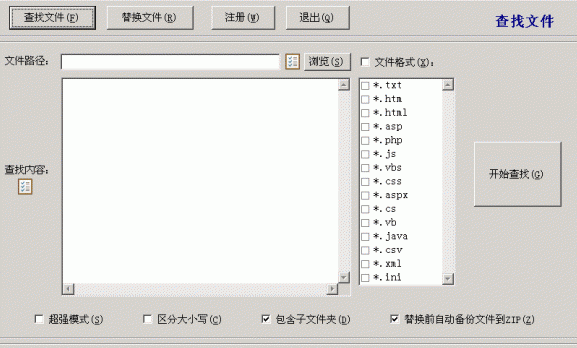

Remplacement du texte par lots super V5.02 version verte (remplacement de lots de chevaux suspendus sur la page Web du serveur)

Remplacement du texte par lots super V5.02 version verte (remplacement de lots de chevaux suspendus sur la page Web du serveur)

Port série virtuel Hailink v1.0.0.2

Port série virtuel Hailink v1.0.0.2

Dragon Shield Feibao Web Suppresseur de chevaux de Troie

Dragon Shield Feibao Web Suppresseur de chevaux de Troie

McAfee VirusScan Enterprise 8.8 édition sous licence

McAfee VirusScan Enterprise 8.8 édition sous licence